/ip firewall filter

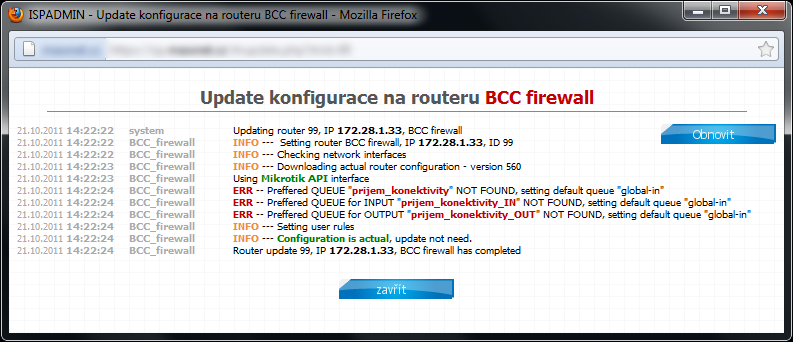

Zde se zapisují pravidla firewallu. Nejdříve se povolí IP adresy klientů, jejich koncových zařízení, routerů, které jsou v daném segmentu, a na konci se celá podsíť zakáže ve FORWARDU pravidlem DROP. Aby vůbec bylo možné přidat klienta do systému, tak musí být v záložce Routery v položce Routované sítě uvedena celá podsíť jako "IP adresy pro WIFI uživatele".

Zapisování firewallu je možné vypnout v nastavení routeru tak, že necháte checkbox položky Aplikovat pravidla firewallu nezaškrtnutý. Pokud není tato položka zaškrtnuta, tak se pravidla firewallu do routeru nepropíší. Toto je možné použít například v případě, že ještě nemáte v systému všechny uživatele. V tomto případě by firewall nezadané uživatele zablokoval a je tedy lepší firewall po dobu zadávání stávajících klientů do systému neaplikovat.

Standardně se do firewallu propisuje omezení na IP adresy jak SRC tak i DST. V některých případech (například z důvodu snížení počtu pravidel ve firewallu) je potřeba omezovat pouze na SRC nebo DST. Tento typ propisování firewallu je možné nastavit v . Typ propisování pravidel se nastaví v položce mikrotik_fw_drop.

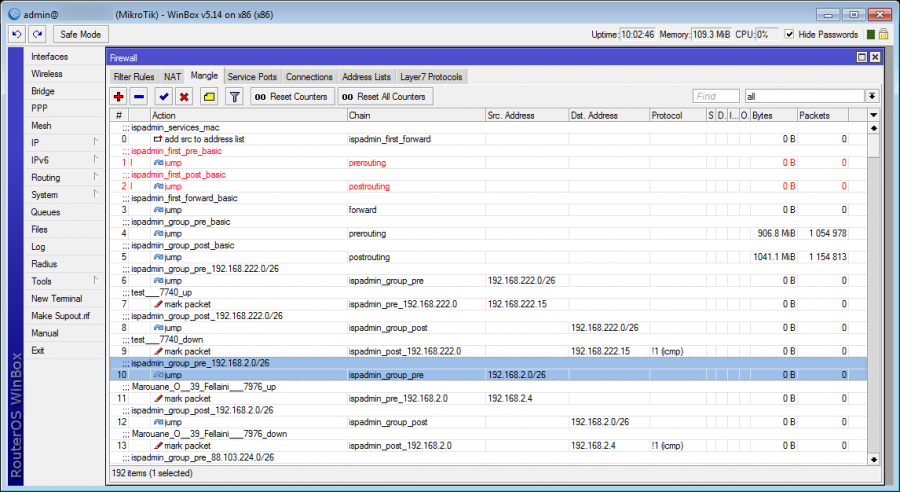

Struktura firewallu, který je zapisován ISPadminem:

Ve verzi ISPadmin 4.04 byly provedeny optimalizace pravidel FIREWALL a NAT do stromové struktury. Podobně jako již nový MANGLE, tak i FILTER a NAT začne využívat stromovou strukturu řazení pravidel dle schématu:

- Pravidla FIREWALL

- FILTER -| vlastní pravidla(bez označení ispadmin)

- | ispadmin_first_forward

- | ispadmin_first_(pořadí)_(komentář)

- .

- .

- | ispadmin_service_forward

- | ispadmin_SSH_trust_server_(IP)

- | ispadmin_SMTP_trust_server_(IP)

- | rtr_(jméno routeru)_ispadmin_up

- | rtr_(jméno routeru)_ispadmin_down

- | dev_(jmeno zarizeni)_ispadmin_up

- | dev_(jméno zarizeni)_ispadmin_down

- | switch_(jméno switche)_ispadmin_up

- | switch_(jméno switche)_ispadmin_down

- | ispadmin_services_mac_up

- | ispadmin_services_mac_down

- .

- .

- | ispadmin_basic_forward

- | ispadmin_group_src_(IP rozsah)

- | iptel_(tel číslo)_(id)_ispadmin_up

- | (jméno klienta)_ispadmin_(id)_up

- .

- .

- .

- .

- | ispadmin_group_dst_(IP rozsah)

- | iptel_(tel číslo)_(id)_ispadmin_down

- | (jméno klienta)_ispadmin_(id)_down

- .

- .

- .

- .

- | ispadmin_last_forward

- | ispadmin_last_(pořadí)_(komentář)

- .

- .

- | ispadmin_drop_forward

- | ispadmin_drop_NETWORK

- | ispadmin_DROP_SSH

- | ispadmin_DROP_SMTP

Tato struktura zajišťuje velmi detailní zpracování firewallu a v důsledku zavedení skoku i efektivní procházení a zvýšení výkonu při menším zatížení (již se nemusí procházet celý strom firewallu (třeba i tisíce pravidel), aby se našlo pravidlo na úplném závěru, ale projde maximálně pár skoky (3-5), aby se dostal do poslední větve, kde projde x-pravidel závisle na zadané masce pro sítě. Tuto velikost masky (bloku po kterém jsou jednotlivé rozsahy rozděleny) je možné nastavit v menu , klíč "mikrotik_mangle_net_block". Přitom je zachována možnost zapisovat vlastní sadu pravidel globálně pro všechny routery ( , klíč "mikrotik_default_fw") na začátku stromu (klíč "mikrotik_default_fw_last" pro sadu pravidel umístěných na konci firewallu). K této defaultní sadě pravidel je možné přímo u routeru přidat individuální, pro každý router vlastní pravidla, která jsou platná pouze pro konkrétní router. Pravidla je možné nastavit při editaci routeru v sekci firewall. Jedná se o pravidla uvedená v položce "Úvodní FW na routeru" a "Závěrečný FW na routeru". Tím je dána variabilita firewalu.

Nově se vytváří v "address-listu" na routeru MikroTik seznam (název - ispadmin_DROP_NETWORKS) IP adres, do kterého jsou zapisovány sítě klientských rozsahů pro dropování provozu neregistrovaným klientům. Při aktualizaci routerů se již nemažou a nepřidávají tyto rozsahy, pouze se na dobu updatu "disabluje" zakazovací chain "ispadmin_drop_forward".

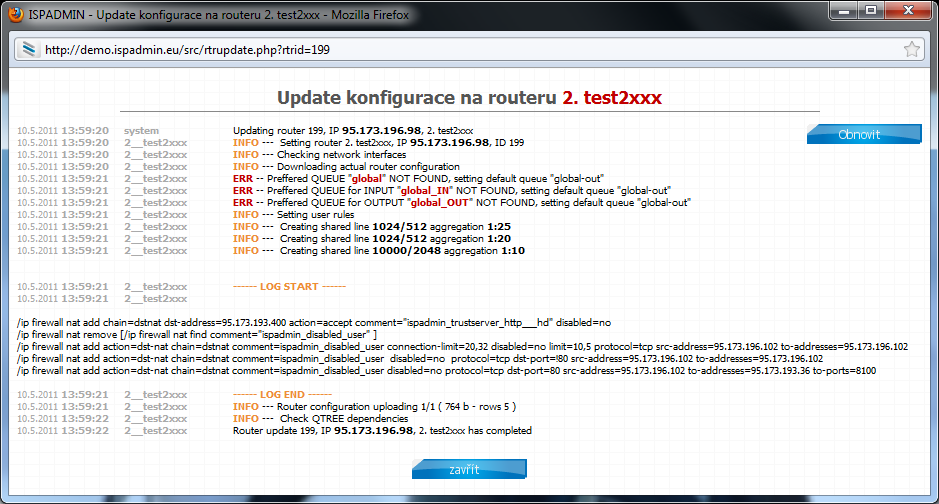

/ip firewall nat

- Pravidla NAT

- NAT ----| vlastní pravidla(bez označení ispadmin)

- | ispadmin_first_(název chainu)

- | ispadmin_first_(pořadí)_(komentář)

- .

- .

- | ispadmin_first_dstnat

- | ispadmin_remind

- | remind

- | ispadmin_info_pages

- | info_pages

- | ispadmin_service_dstnat

- | ispadmin_trustserver_https__(doména)

- .

- .

- | ispadmin_basic_forward

- | ispadmin_disabled_user

- | ispadmin_last_(název chainu)

- | ispadmin_last_(pořadí)_(komentář)

Opět tato struktura zajišťuje velmi detailní zpracování firewallu v sekci NAT. Zpracování je podobné jako u pravidel firewall filter. Při editaci routeru je opět možné zadat pro konkrétní router "Úvodní NAT" a "Závěrečný NAT", který funguje obdobně jako u pravidel firewall filter.

Každý klient, který má pozastavenou službu Internet, je zapsán do NAT, kde je zajištěno přesměrování jeho provozu na "Informační stránku", kterou je možné editovat v menu . Vlastní pozastavení se provádí v Kartě klienta ve službě Internet. Zde je při pozastavení služby také možné vybrat "Důvod pozastavení" a podle této volby se vybere zobrazovaná stránka.

Podmínkou propisování pravidel do NATu je nastavení klíče "mikrotik_nat_disable_users" na hodnotu "1". Nastavení se provádí v í . Pokud je zde nastavena hodnota "0", tak se pravidla do NAT nepropíší. To je možné využít například v případě, že je přesměrování pozastavených uživatelů řešeno jiným způsobem mimo ISPadmin. Volba "mikrotik_nat_disable_users" = "2" zajistí zapisování pozastavených klientů do "address-list" a vytvoření pouze 3 pravidel pro každý důvod pozastavení v NATu místo zapisování 3 pravidel pro každého pozastaveného klienta. Součástí těchto pravidel jsou povolené servery definované v . Na tyto adresy se pak klient může přihlásit a případně provést úhradu nezaplacených faktur.

S propisováním pravidel do sekce firewall nat souvisí propisování NAT pools v ISPadminovi. Tato funkce zajištuje propisování pravidel typu "netmap". Ty vám umožnují provádění DSTNAT 1:1. Aby bylo propisování DSTNAT adresy na routeru aktivní, tak je nutné mít v mít nastaven klíč "mikrotik_nat_for_end_user" na hodnotu "1". V opačném případě (hodnota nastavena na "0") se DSTNAT do MikroTiku nepropisuje. Pokud je automatické propisování povoleno, tak se přidá pro každého klienta DSTNAT a SRCNAT pravidlo:

/ip firewall nat add action=netmap chain=ispadmin_first_dstnat comment=ispadmin_NAT_1.2.3.4_10.10.0.100 dst-address=1.2.3.4 to-addresses=10.10.0.100

/ip firewall nat add action=netmap chain=ispadmin_last_srcnat comment=ispadmin_NAT_10.10.0.100_1.2.3.4 to-addresses=1.2.3.4 src-address=10.10.0.100

Další sada pravidel zabezpečuje přesměrování klientů na stránku o prodlení platby po splatnosti. Tato funkce se zapíná v v klíči "remind_pay" na "1". Je možné zadat další parametry ovlivňující tuto funkci: Počet dní pro opakování připomenutí, Počet dnů po splatnosti, Zobrazovat od výše celkové dlužné částky. Tato sada pravidel se zapisuje do sekce "ispadmin_remind" na MikroTikovi.

Poslední sada pravidel se zapisuje do sekce "ispadmin_info_pages" a přesměrovává klienta na Informační stránky definované v . Po zadání upřesňujících informací, které klienty zahrnout do seznamu, můžete vytvořit vždy jen jedno aktivní pravidlo.

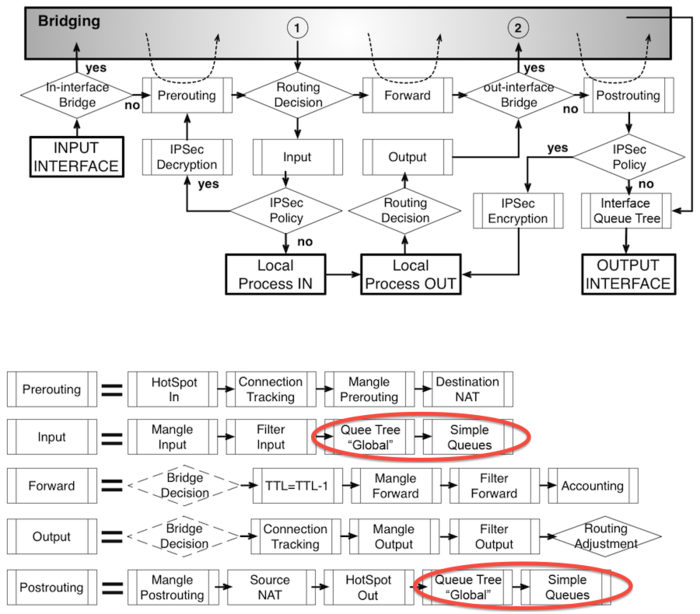

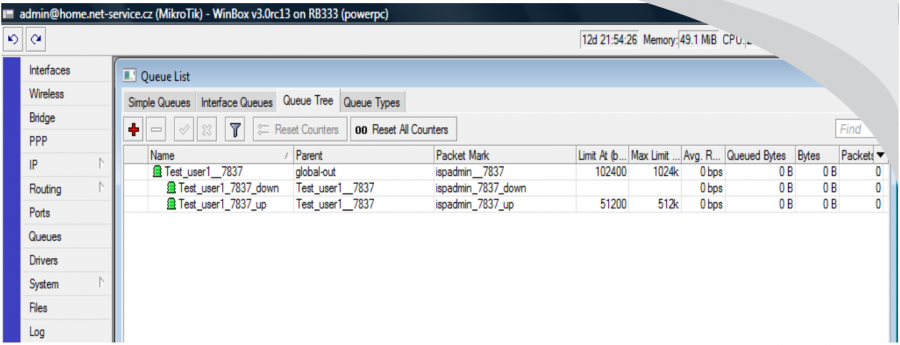

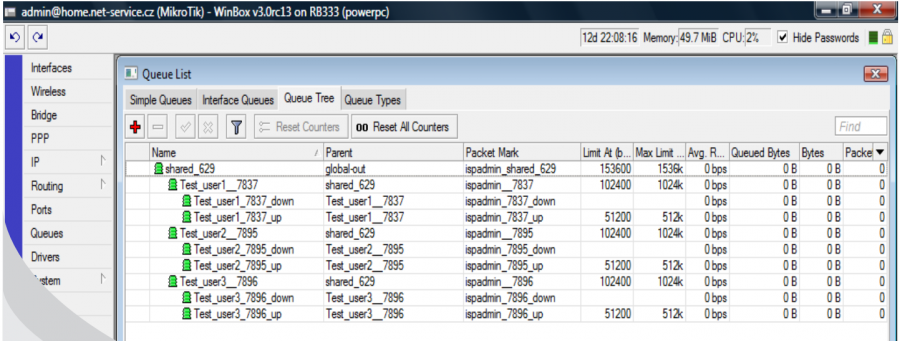

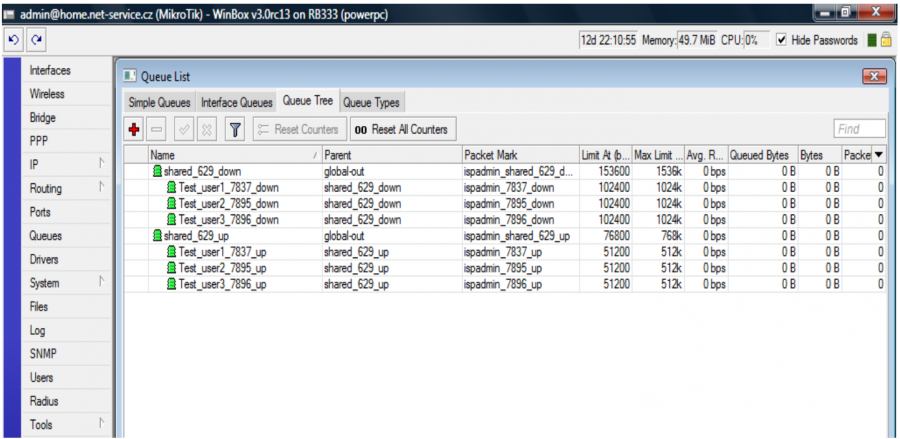

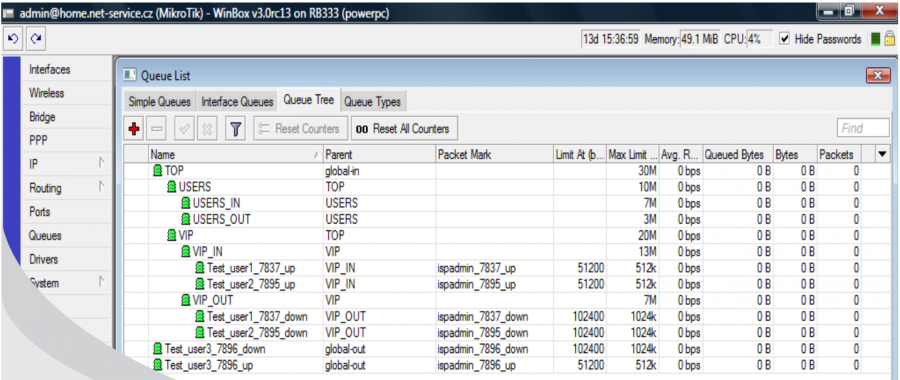

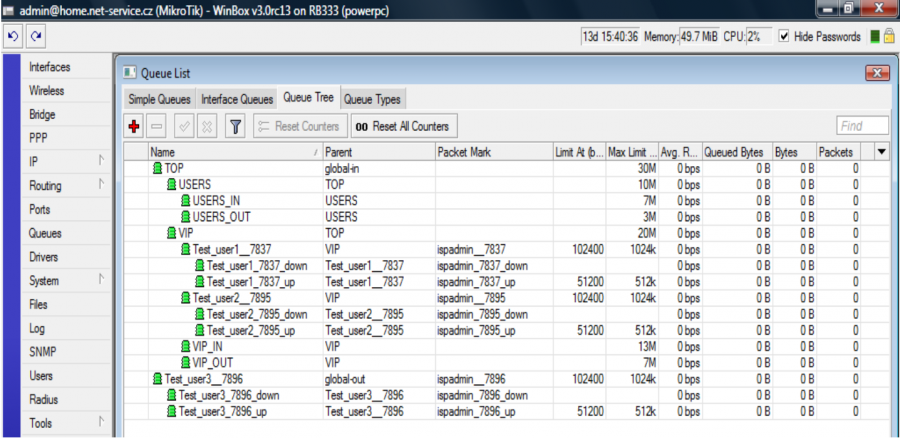

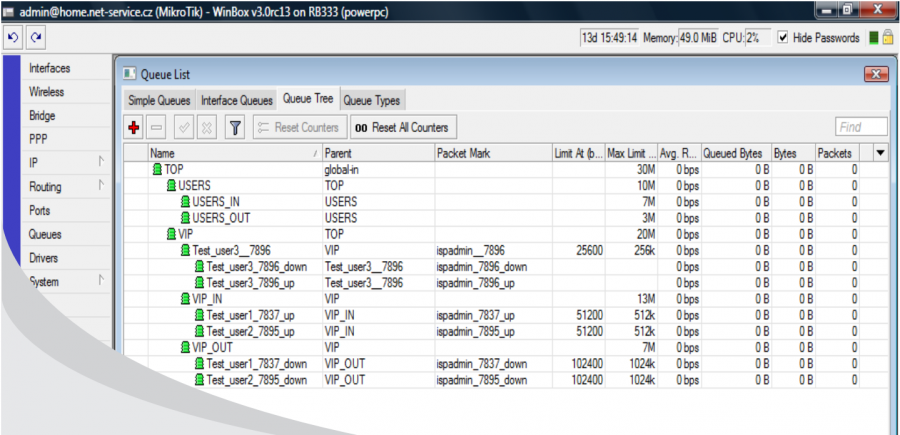

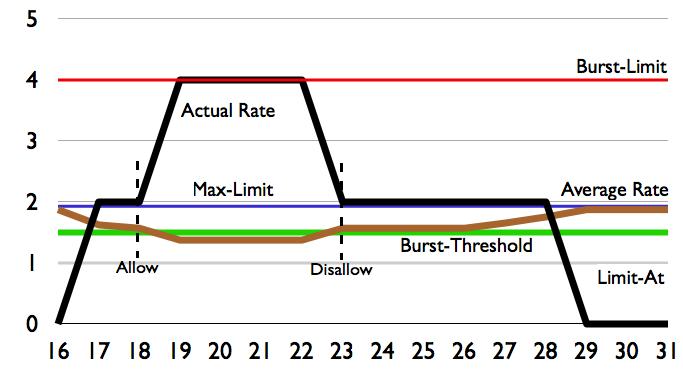

/ ip firewall mangle

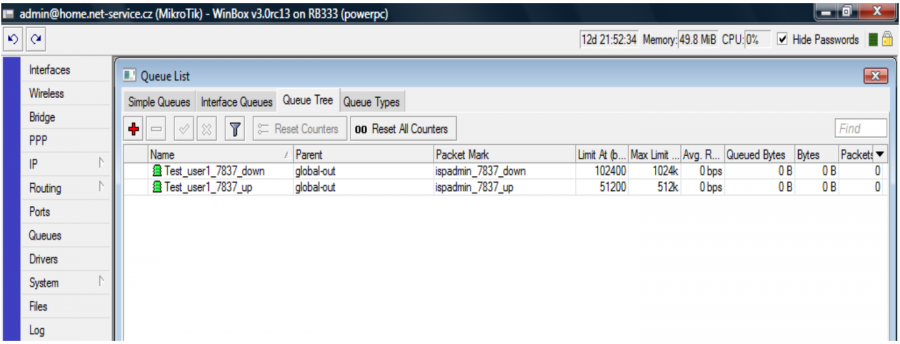

Zde se provádí manglování paketů, kdy klient dostane "packet mark" ve tvaru "ispadmin_ID", kde ID je jedinečné číslo klienta v databázi. Pokud má klient více IP adres nebo má uvedené další "IP rozsahy" v nastavení služby Internet, tak všechny tyto IP rozsahy mají stejný packet mark a tím se omezují ve stejné Queue Tree.