Implementovány všechny změny z předchozích beta verzí.

ISPadmin 4.21 beta2

UBIQUITI BUG - úprava

Upravený script

Při spuštění scriptu

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl

s parametrem check, checkdevices, checkusers nebo cleaninfected se zobrazí dialog, ve kterém můžete zadat přesnější parametry scriptu:

| IP addresses (all) ? : | Můžete zadat seznam IP adres, které se mají proskenovat (vyjmenováním IP adres). Pokud nic nevyplníte, tak se IP adresy vezmou z databáze. |

| SSH PORT (22) ? : | Defaultní pro ssh je port 22. Pokud je ssh na jiném portu, tak je možné zde tento ssh port zadat. |

| SSH usernames for connect ( ubnt, admin, mother) ? : | Uživatelská jména, přes která se přistupuje do jednotek. Pokud není vyplněno, tak script zkouší ubnt, admin, mother. |

| DEBUG (yes) ? : | Pokud vyberete yes, tak se na konzoli vypisuje průběh testu. |

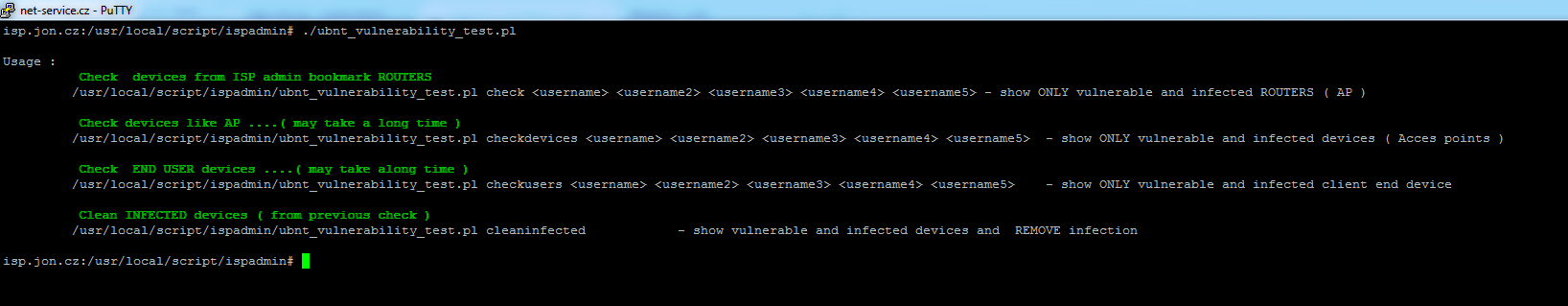

Nápověda

Check devices from ISP admin bookmark ROUTERS

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl check - show ONLY vulnerable and infected ROUTERS ( AP )

Check devices like AP ....( may take a long time )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl checkdevices - show ONLY vulnerable and infected devices ( Acces points )

Check END USER devices ....( may take along time )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl checkusers - show ONLY vulnerable and infected client end device

Clean INFECTED devices ( from previous check )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl cleaninfected - show vulnerable and infected devices and REMOVE infection

Více o Ubiquiti - security bug v changelogu verze 4.21, beta1.

ISPadmin 4.21 beta1

UBIQUITI BUG

Detekce a odstranění

![]()

Vzhledem k objevené zranitelnosti jsme mimořádně vydali verzi ISPadmin 4.20, která obsahovala utilitu pro detekci a desinfekci napadených jednotek Ubiquiti. První verzi utility jsme vydali okamžitě vzhledem k aktuálnosti situace.

Nově jsme utilitu pro detekci napadnutelných jednotek a odstranění infikovaných jednotek aktualizovali a rozšířili o další funkce.

![]() Utilitu musíte spustit z konzole ISPadmin (po přihlášení pres SSH) pod uživatelem root, systém ISPadmin sám nic nedetekuje!

Utilitu musíte spustit z konzole ISPadmin (po přihlášení pres SSH) pod uživatelem root, systém ISPadmin sám nic nedetekuje!

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl

Po spuštění utility bez parametru se zobrazí nápověda.

Check devices from ISP admin bookmark ROUTERS

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl check <username> <username2> <username3> <username4> <username5> - show ONLY vulnerable and infected ROUTERS ( AP )

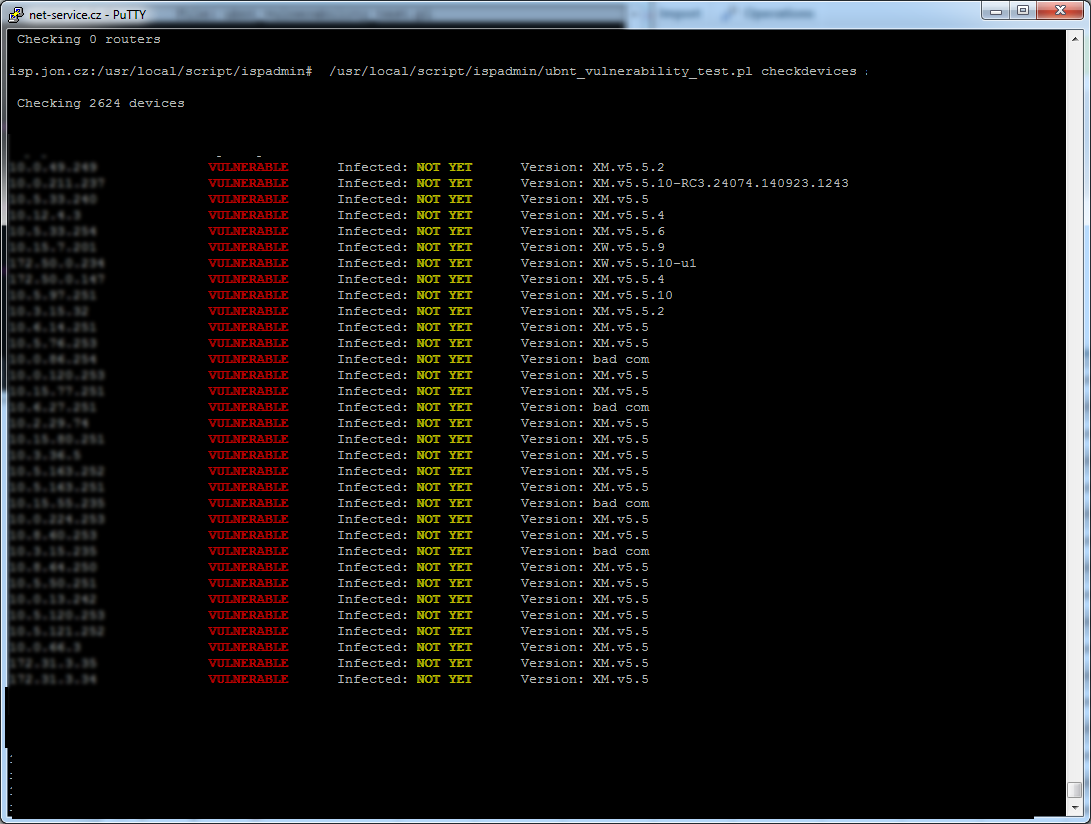

Provede otestování všech jednotek Ubiquiti, které jsou uvedeny v Hardware Routery. Po spuštění příkazu se systém pokusí kompromitovat jednotku a pokud se toto podaří, tak se v konzoli zobrazí informace s IP adresou a verzí firmware. Pokud se systém do jednotky Ubiquiti připojí, tak se pokusí zjistit, jestli je již napadena virem či nikoli. Pokud ano, tak tuto informaci zobrazí na konzoli. Nic jiného nedělá. Po spuštění příkazu se po otestování 10ti jednotek zobrazí na obrazovce tečka, aby bylo zřejmé, ze script stále běží a testuje další jednotky.

Check devices like AP ....( may take a long time )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl checkdevices <username> <username2> <username3> <username4> <username5>

- show ONLY vulnerable and infected devices ( Acces points )

Provede otestování všech zařízení, která jsou uvedena jako "Zařízení připojené k routeru" v Hardware Routery . V tomto případě utilita nerozlišuje, o jaký typ zařízení se jedná, protože tato informace zde nemusí být uvedena. Utilita vezme všechny adresy a snaží se je kompromitovat. Pokud máte v systému hodně zařízení, tak může tato operace trvat déle.

Check END USER devices ....( may take a long time )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl checkusers <username> <username2> <username3> <username4> <username5>

- show ONLY vulnerable and infected client end device

Provede test na všechny IP adresy, které jsou uvedeny u klientů. Vzhledem k tomu, že systém neví, zda má klient instalované Ubiquiti nebo nikoli, tak zkouší všechny IP adresy klientů napadnout. Tato operace může trvat déle, protože se testují opravdu všechny IP adresy klientů zadané v systému.

Clean INFECTED devices ( from previous check )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl cleaninfected

- show vulnerable and infected devices and REMOVE infection

Pokud předchozí akce zjistí infikovanou jednotku, tak je možné provést desinfekci. Tato operace provede připojení a desinfekci pouze těch jednotek, které jsou označeny jako infikované. To znamená, že před použitím této volby je potřeba spustit utilitu s parametry check, checkdevices nebo checkusers. V opačném případě nejsou zadně jednotky označené jako infikované a volba cleaninfected nic neudělá.

Jako povinný parametr je nutné zadat typ akce (check, checkdevices, checkusers, cleaninfected)

Jako nepovinný parametr je možné zadat uživatelská jména, které používáte pro přihlášení do jednotek Ubiquiti. Toto je nutné proto, že po úspěšném napadení je na Ubiquiti jednotku nahrán klíč pro přihlášení přes ssh bez zadání hesla. K tomu je však nutné znát uživatele, přes kterého se do systému připojuji. Pokud neznám uživatelské jméno, tak se na jednotku nepřipojím. Při testu zranitelnosti se zkouší uživatelské jméno ubnt (defaultní jméno) a uživatel admin. Pokud ani jedno z nich nepoužíváte, tak i při zranitelném systému toto script neodhalí, proto je nutné zadat jako další parametr jméno, které pro přístup používáte (heslo není potřeba). Následně se systém snaží připojit i přes tato uživatelská jména.

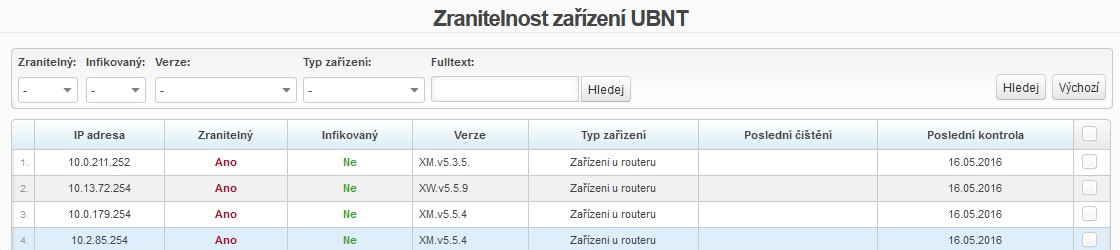

Zobrazení UBNT jednotek v ISPadmin

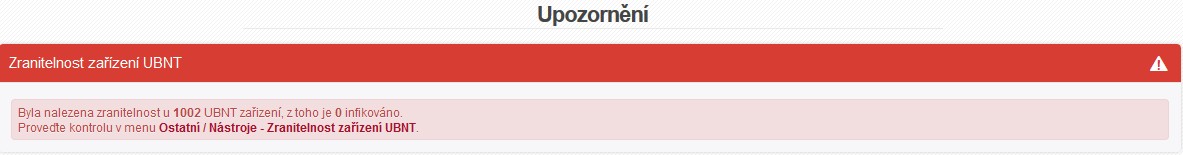

Po přihlášení do ISPadmin uvidíte informaci o Zranitelnosti zařízení UBNT:

V Ostatní Nástroje > Zranitelnost zařízení UBNT naleznete nástroj, který zobrazí zranitelná zařízení detekovaná utilitou podle návodu výše.

NOVINKY

- V Fakturace Přehledy Platby je nyní nově přidán filtr Skupina klientů. Filtr je možné použít pouze v případě typu platby Spárováno.

- Přidány nové systémové proměnné:

- $JMENO_KLIENTA$ (EN: $CLI_RAW_NAME$) - proměnná je nahrazena vždy jménem klienta uvedeným v sekci "Osobní údaje".

- $JMENO_KLIENTA_FAKT_UDAJE$ (EN: $CLI_NAME_INVOICING$) - proměnná je nahrazena vždy jménem klienta uvedeným v sekci "Fakturační údaje". - Záložky Klienti VoIP a Klienti Obecná služba byly doplněny o filtry "Fakturační skupina", "Skupina klienta", "Stav klienta" a "Typ úhrady klienta".

- V přehledu plánování - Plánování Přehled - a také v Kartě klienta / Servisní zásahy se nyní zobrazuje u každého řešení ikonka pro editaci. Tím je možné editovat jakékoli uložené řešení, i u dokončených úkolů. Tato možnost je podmíněna právem "Upravit" v dané záložce.

- V Klientském portálu lze nyní vypnout zobrazení agregace. Nastavení se provádí v Nastavení Syst. nastavení Portál klienta, ID ci_display_tariff_agregation.

- V Nastavení Tarify Internet je nyní možné vytvořit kopii tarifu. Ikona - Vytvořit kopii tohoto tarifu - se nachází na konci každého řádku.

- Nyní se s každým uložením klienta provádí kontrola na použité IČO a číslo OP proti ostatním klientům v ISPadminu. Je-li shoda nalezena, zobrazí se informační hláška s nalezenou shodou. Jedná se pouze o informativní hlášku, záznam i tak je možné uložit.

- V systému je nyní na adrese http://domenaIspadmina.cz/new/www/find-client-by-phone-number/?number=420999888777 dostupna stránka, která vrátí klienta s telefonním číslem uvedeným v parametru "number". podmínkou je, že musí být v prohlížeči přihlášen administrátor ISPadmin.

- V Fakturace Přehledy Platby je možné filtrovat klienty podle Skupiny klienta, pokud je zvolen filtr spárované platby.

- Při vyplňování adresy v Kartě klienta můžete nyní zadávat adresu tak, že začnete psát jméno ulice, a systém vám napovídá odpovídající ulice v různých městech. Je to hlavně pro případ, že neznáte přesně část města, ve které daná ulice je.

- V Statistiky Stat. serveru Grafy se nyní zobrazují informace o Ram Disku ( inicializace, chybové stavy, obsazenost ).

- V Nastavení Číselníky Plánování Typ nahlášení je možno nastavit vlastní typ nahlášení.

PŘEPSANÉ STRÁNKY

- Ostatní Nástroje

- Nastavení Administrátoři Mikrotik login Skupiny / Uživatelé

VÝPOVĚDI

- Záložka Statistiky Stat. klientů Výpovědi a také Karta klienta / Výpovědi byla doplněna o filtr "Datum podání", "Fakturační skupina" a "Lokalita klienta". Dále byly do tabulky přidány sloupce s adresou, kdo ji vytvořil, kdy a za jak dlouho končí výpověď. Dále je možné ke každé výpovědi přidat libovolné množství poznámek. Na řádku s výpovědí je na konci ikonka pro přidání nové poznámky k dané výpovědi - . V tabulce se zobrazuje také datum poslední poznámky a na začátku tabulky je sloupec "Poznámky". Zde si lze zobrazit přidané poznámky k výpovědi.

ARES - kontrola údajů

- Do systému byla implementována automatická kontrola údajů proti službě ARES. Systém každý den provádí kontrolu údajů a vyhodnocuje chybné stavy. Kontrolování jsou klienti s vyplněným polem IČO. Chybně vyhodnocené záznamy je možné vidět v Ostatní Nástroje ARES Kontrola údajů. Zde vidíte vždy jméno klienta z ISPadmin a poté následují další údaje a jejich porovnání proti sobě. Na konci tabulky je odkaz přímo do editace klienta.

OPRÁVNĚNÍ ADMINISTRÁTORŮ

- Implementována nová oprávnění na záložku Nastavení. Tato záložka byla dříve povolena pouze pro MasterAdmin a jen v některých případech Hlavní admin. Nyní jsou práva na tuto záložku automaticky nastavena pro MasterAdmin a zbytek je nutné si nastavit ručně.