Detekce a odstranění

![]()

Vzhledem k objevené zranitelnosti jsme mimořádně vydali verzi ISPadmin 4.20, která obsahovala utilitu pro detekci a desinfekci napadených jednotek Ubiquiti. První verzi utility jsme vydali okamžitě vzhledem k aktuálnosti situace.

Nově jsme utilitu pro detekci napadnutelných jednotek a odstranění infikovaných jednotek aktualizovali a rozšířili o další funkce.

![]() Utilitu musíte spustit z konzole ISPadmin (po přihlášení pres SSH) pod uživatelem root, systém ISPadmin sám nic nedetekuje!

Utilitu musíte spustit z konzole ISPadmin (po přihlášení pres SSH) pod uživatelem root, systém ISPadmin sám nic nedetekuje!

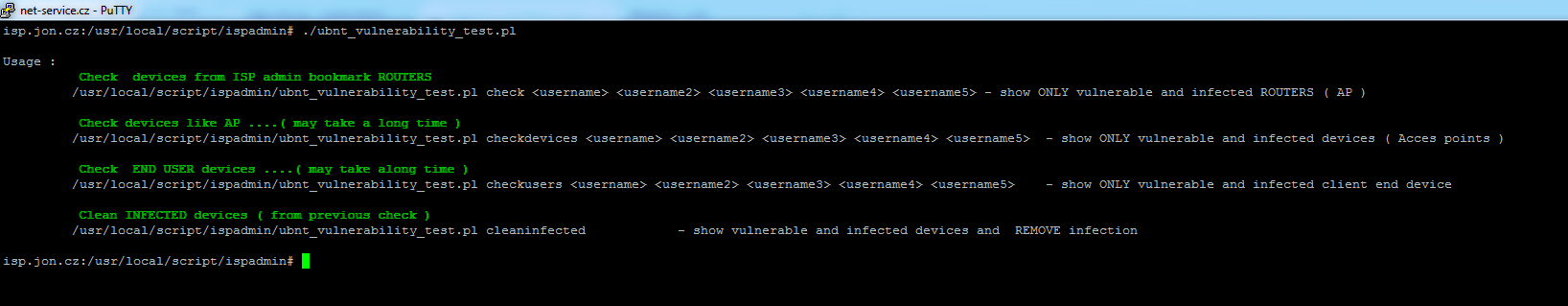

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl

Po spuštění utility bez parametru se zobrazí nápověda.

Check devices from ISP admin bookmark ROUTERS

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl check <username> <username2> <username3> <username4> <username5> - show ONLY vulnerable and infected ROUTERS ( AP )

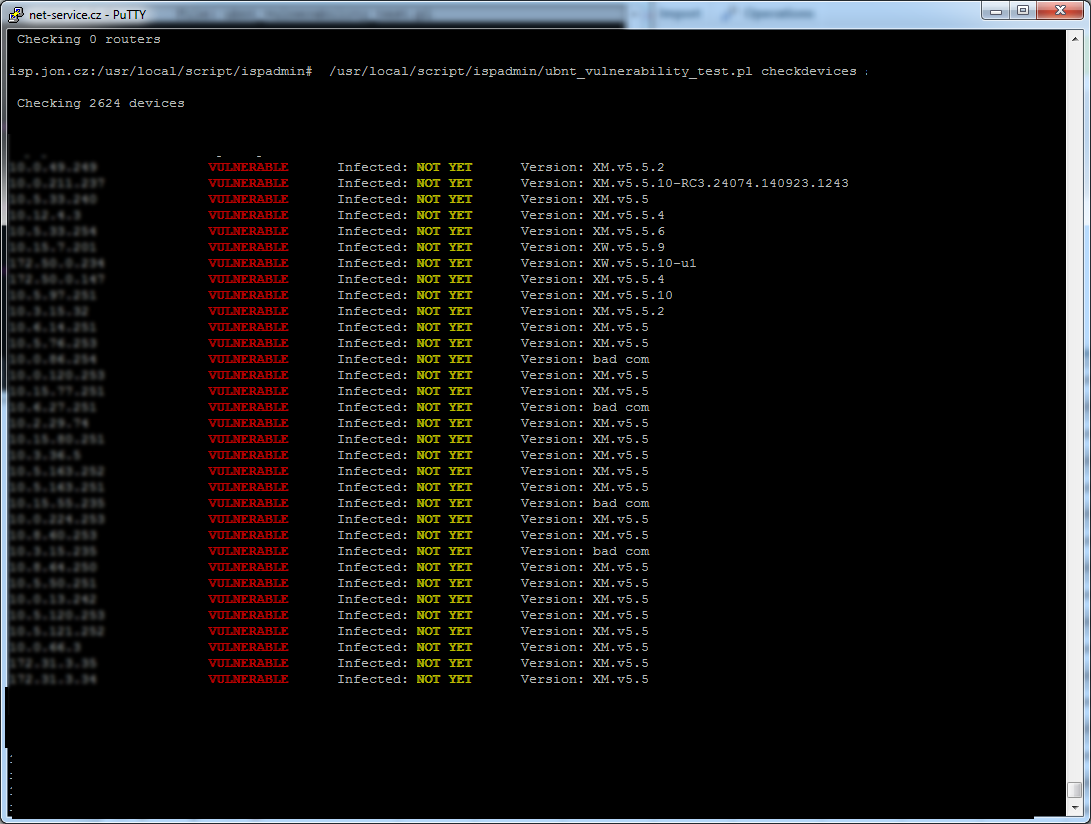

Provede otestování všech jednotek Ubiquiti, které jsou uvedeny v Hardware Routery. Po spuštění příkazu se systém pokusí kompromitovat jednotku a pokud se toto podaří, tak se v konzoli zobrazí informace s IP adresou a verzí firmware. Pokud se systém do jednotky Ubiquiti připojí, tak se pokusí zjistit, jestli je již napadena virem či nikoli. Pokud ano, tak tuto informaci zobrazí na konzoli. Nic jiného nedělá. Po spuštění příkazu se po otestování 10ti jednotek zobrazí na obrazovce tečka, aby bylo zřejmé, ze script stále běží a testuje další jednotky.

Check devices like AP ....( may take a long time )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl checkdevices <username> <username2> <username3> <username4> <username5>

- show ONLY vulnerable and infected devices ( Acces points )

Provede otestování všech zařízení, která jsou uvedena jako "Zařízení připojené k routeru" v Hardware Routery . V tomto případě utilita nerozlišuje, o jaký typ zařízení se jedná, protože tato informace zde nemusí být uvedena. Utilita vezme všechny adresy a snaží se je kompromitovat. Pokud máte v systému hodně zařízení, tak může tato operace trvat déle.

Check END USER devices ....( may take a long time )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl checkusers <username> <username2> <username3> <username4> <username5>

- show ONLY vulnerable and infected client end device

Provede test na všechny IP adresy, které jsou uvedeny u klientů. Vzhledem k tomu, že systém neví, zda má klient instalované Ubiquiti nebo nikoli, tak zkouší všechny IP adresy klientů napadnout. Tato operace může trvat déle, protože se testují opravdu všechny IP adresy klientů zadané v systému.

Clean INFECTED devices ( from previous check )

/usr/local/script/ispadmin/ubnt_vulnerability_test.pl cleaninfected

- show vulnerable and infected devices and REMOVE infection

Pokud předchozí akce zjistí infikovanou jednotku, tak je možné provést desinfekci. Tato operace provede připojení a desinfekci pouze těch jednotek, které jsou označeny jako infikované. To znamená, že před použitím této volby je potřeba spustit utilitu s parametry check, checkdevices nebo checkusers. V opačném případě nejsou zadně jednotky označené jako infikované a volba cleaninfected nic neudělá.

Jako povinný parametr je nutné zadat typ akce (check, checkdevices, checkusers, cleaninfected)

Jako nepovinný parametr je možné zadat uživatelská jména, které používáte pro přihlášení do jednotek Ubiquiti. Toto je nutné proto, že po úspěšném napadení je na Ubiquiti jednotku nahrán klíč pro přihlášení přes ssh bez zadání hesla. K tomu je však nutné znát uživatele, přes kterého se do systému připojuji. Pokud neznám uživatelské jméno, tak se na jednotku nepřipojím. Při testu zranitelnosti se zkouší uživatelské jméno ubnt (defaultní jméno) a uživatel admin. Pokud ani jedno z nich nepoužíváte, tak i při zranitelném systému toto script neodhalí, proto je nutné zadat jako další parametr jméno, které pro přístup používáte (heslo není potřeba). Následně se systém snaží připojit i přes tato uživatelská jména.

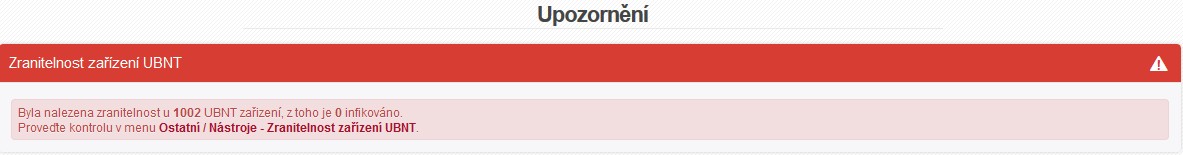

Zobrazení UBNT jednotek v ISPadmin

Po přihlášení do ISPadmin uvidíte informaci o Zranitelnosti zařízení UBNT:

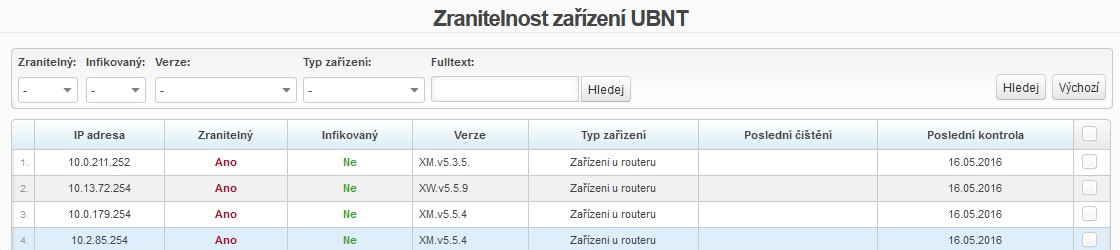

V Ostatní Nástroje > Zranitelnost zařízení UBNT naleznete nástroj, který zobrazí zranitelná zařízení detekovaná utilitou podle návodu výše.